Login

Login

Cyber Krisenmanagement Beratung Schweiz | Defence & Recovery

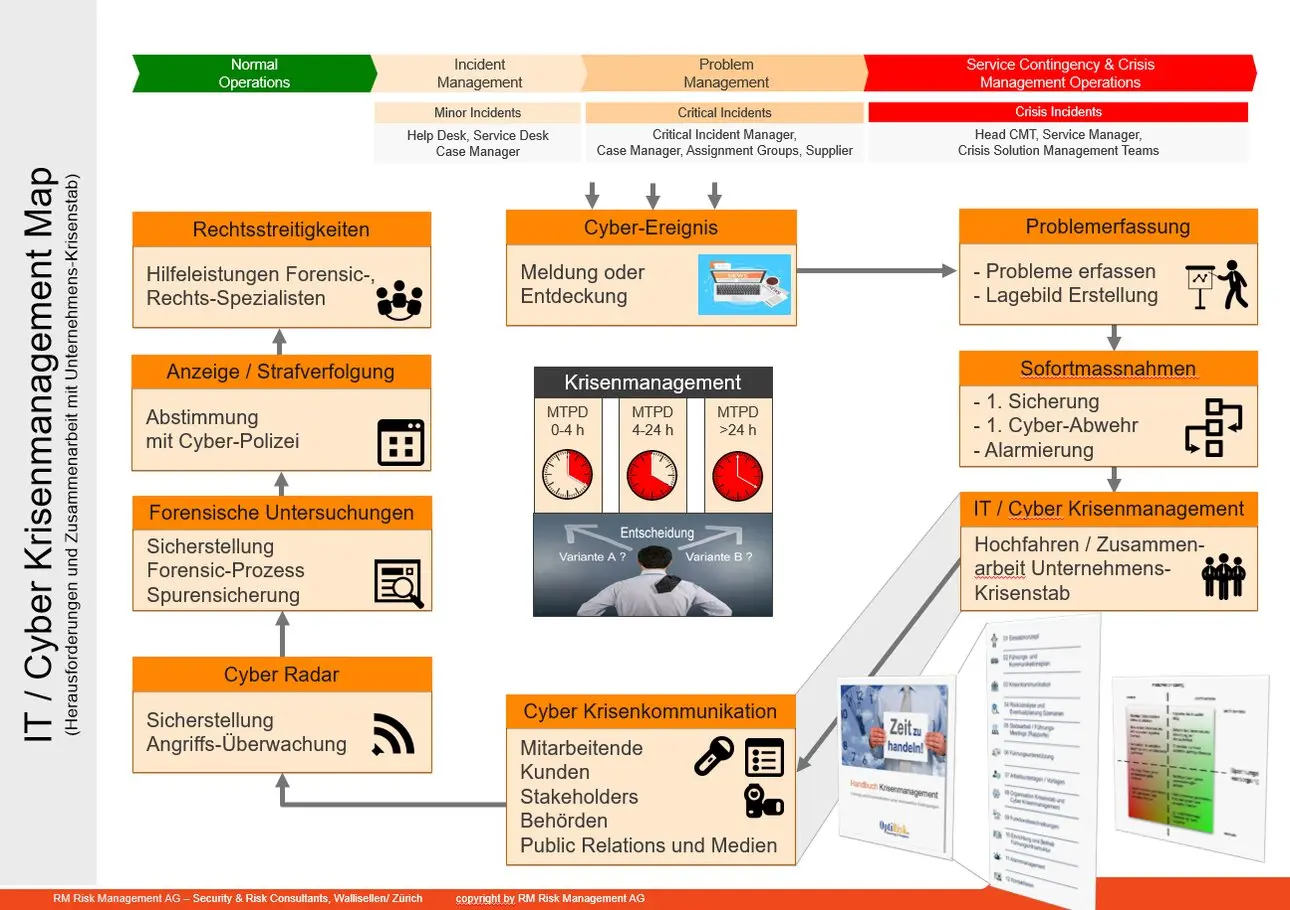

Cyberangriffe nehmen rasant zu. Hacker, Ransomware, Datenlecks oder DDoS-Attacken können Unternehmen binnen Sekunden lahmlegen, Millionenverluste verursachen und das Vertrauen von Kunden zerstören. Unternehmen geraten in Panik, wichtige Daten werden verschlüsselt, der Betrieb steht still und teure Strafen drohen. Wie können Unternehmen sich schützen? Mit einer durchdachten Cyber-Krisenstrategie! Hier erfahren Sie, wie Sie Cyber-Bedrohungen erkennen, schnell reagieren durch Cyber-Krisenmanagement und den Schaden minimieren.

Die 5 wichtigsten Schritte im Cyber-Krisenmanagement

1. Prävention: Cyberangriffe verhindern, bevor sie passieren

Ziel: Schwachstellen aufdecken und Cyber-Risiken minimieren.

Schritte:

- Risikoanalyse durchführen: Welche IT-Systeme sind besonders angreifbar?

- Schwachstellen-Tests und Penetrationstests regelmässig durchführen.

- Zero-Trust-Strategie etablieren: Nur autorisierte Nutzer erhalten Zugriff.

- Mitarbeiter schulen: 90 % der Cyberangriffe entstehen durch menschliche Fehler!

- Regelmässige Backups von wichtigen Daten auf Offline-Systemen speichern.

Ergebnis: Das Unternehmen ist auf Cyberbedrohungen vorbereitet und reduziert die Angriffsfläche.

2. Erkennung: Cyberangriffe in Echtzeit identifizieren

Ziel: Cyberattacken frühzeitig entdecken und sofort Gegenmassnahmen einleiten.

Schritte:

- Security Information und Event Management (SIEM) zur Echtzeit-Überwachung einsetzen.

- Automatische Bedrohungserkennung durch Künstliche Intelligenz nutzen.

- Anomalien im Netzwerkverkehr frühzeitig erkennen.

- Mitarbeiter sensibilisieren, verdächtige Aktivitäten zu melden.

- Darknet-Monitoring, um gestohlene Daten frühzeitig zu finden.

Ergebnis: Angriffe werden sofort erkannt, bevor Schaden entsteht.

3. Reaktion: Sofortmassnahmen bei Cyberangriffen

Ziel: Die Krise kontrollieren und Ausbreitung des Angriffs stoppen.

Schritte:

- Sofortige Isolation betroffener Systeme, um die Infektion einzudämmen.

- Notfallteam aktivieren: IT-Sicherheitsteam, Geschäftsführung, Rechtsabteilung und Kommunikation.

- Ransomware-Angriff? Keine Lösegeldzahlung! Stattdessen IT-Forensik und Behörden einschalten.

- Krisenkommunikation steuern: Mitarbeiter, Kunden und Partner informieren.

- Externe Experten und CERT-Teams (Computer Emergency Response Team) hinzuziehen.

Ergebnis: Der Angriff wird kontrolliert, bevor er sich ungehindert ausbreitet.

4. Wiederherstellung: Systeme sicher und schnell wiederherstellen

Ziel: Betriebsfähigkeit wiederherstellen und erneute Angriffe verhindern.

Schritte:

- Backups sicher einspielen, um Daten schnell wiederherzustellen.

- Betroffene Systeme komplett neu aufsetzen und Schwachstellen schliessen.

- Zugangsdaten und Passwörter ändern (Multi-Faktor-Authentifizierung aktivieren!).

- Interne Untersuchung und Forensik: Wo genau lag die Schwachstelle?

- Regelmässige Updates und Patch-Management: Sicherheitslücken sofort schliessen.

Ergebnis: Der Betrieb kann schnell wieder aufgenommen werden, ohne erneutes Risiko.

- 5. Lernen und verbessern: Cyber-Resilienz für die Zukunft stärken

Ziel: Langfristige Verbesserung der IT-Sicherheitsstrategie.

Schritte:

Nachbereitung der Cyberattacke: Was lief gut, was muss verbessert werden?

- Interne Schulungen intensivieren: Alle Mitarbeiter auf neue Bedrohungen sensibilisieren.

- Krisenmanagement-Strategie regelmässig testen und optimieren.

- Cyber-Versicherung prüfen, um finanzielle Schäden abzusichern.

- Erweiterte Angriffserkennung und Sicherheitsmassnahmen implementieren.

Ergebnis: Das Unternehmen wird widerstandsfähiger gegen zukünftige Angriffe.

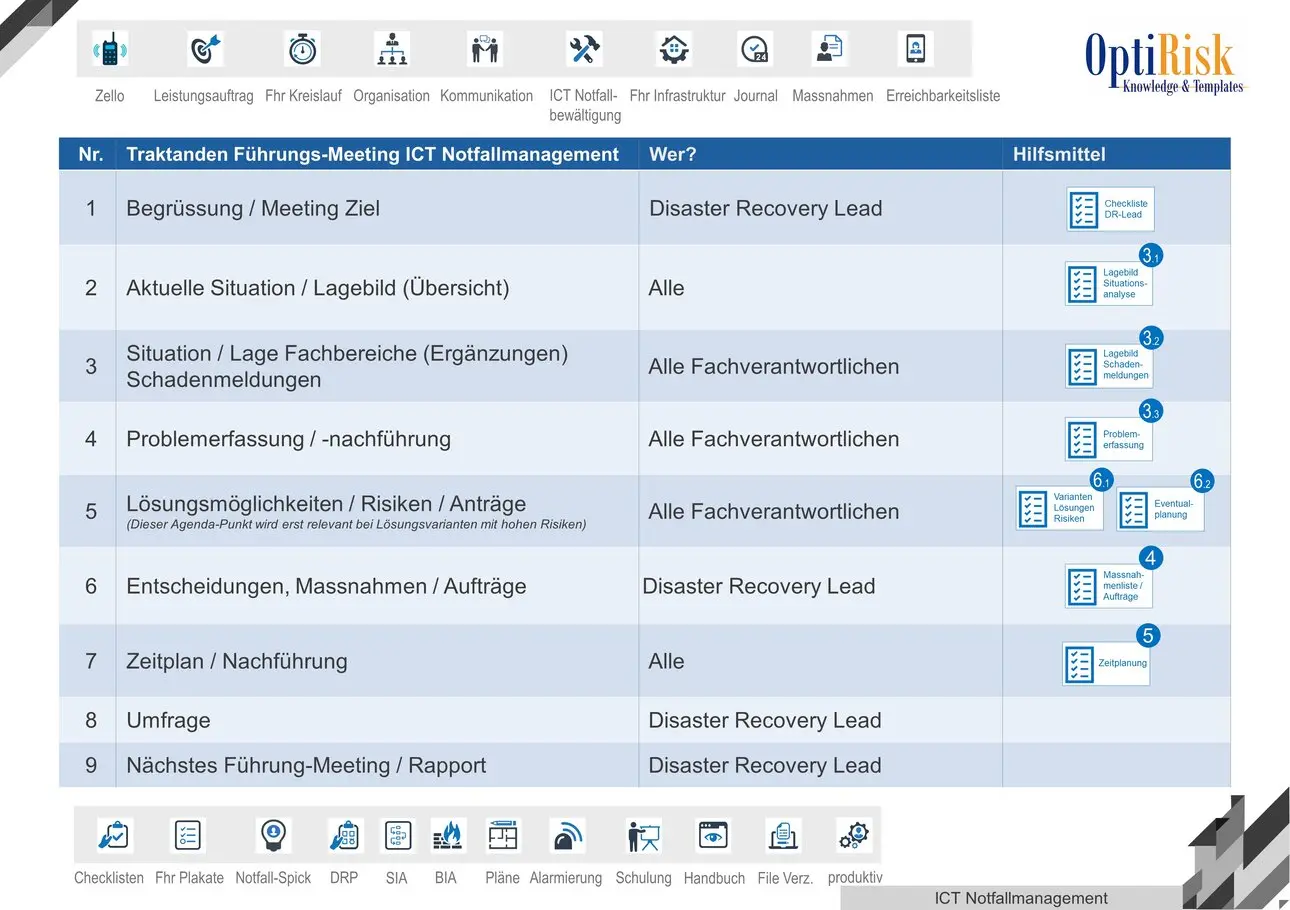

Cyber Krisenmanagement und IT-Notfallmanagement

Krisenmanagement - Führung unter erschwerten Bedingungen

Cyber-Krisenmanagement als Schutzschild für Unternehmen

- Cyberangriffe sind eine reale Bedrohung – aber mit einer starken Strategie können Unternehmen sie erfolgreich abwehren.

Prävention, schnelle Reaktion und strukturierte Notfallpläne sind entscheidend, um Schäden zu minimieren.

IT-Sicherheit ist kein Luxus, sondern eine Überlebensstrategie!

Sind Sie bereit, Ihr Unternehmen vor Cyber-Krisen zu schützen? Kontaktieren Sie uns für eine individuelle Cyber-Sicherheitsstrategie!

Cyber Security Fachbroschüren

Fragen

Ihre Fragen werden durch unsere Experten & Berater für Cyber Krisenmanagement gerne beantwortet.

Sie haben ein Anliegen oder suchen fachliche Unterstützung im Thema IT Notfallmanagement bzw. Cyber Krisenmanagement? Gerne helfen wir weiter.

Newsletter

Neuigkeiten nicht verpassen

Hertistrasse 25

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

Leistungsbereiche

YouTube Kanal

Expertise

Seit 1988 produktunabhängige und neutrale Resilienz-Management & GRC Beratung.

Folgen Sie uns: