Login

Login

Digital Risk Management Beratung Schweiz | Praxisnah & effektiv

Stellen Sie sich vor: Ein Cyberangriff legt plötzlich Ihre Systeme lahm, wertvolle Daten geraten in falsche Hände, und Ihr guter Ruf steht auf dem Spiel. Ein Albtraum für jedes Unternehmen – doch genau hier kommt Digital Risk Management ins Spiel. In unserer digitalen Ära sind Bedrohungen allgegenwärtig: Hacker, Datenlecks, Ransomware-Attacken. Doch Sie sind diesen Gefahren nicht schutzlos ausgeliefert. Mit einem durchdachten Digital Risk Management bauen Sie eine unsichtbare, aber mächtige Schutzmauer um Ihr Unternehmen. Sie erkennen Risiken frühzeitig, schliessen Sicherheitslücken und minimieren potenzielle Schäden – bevor sie entstehen.

Was ist Digital Risk Management?

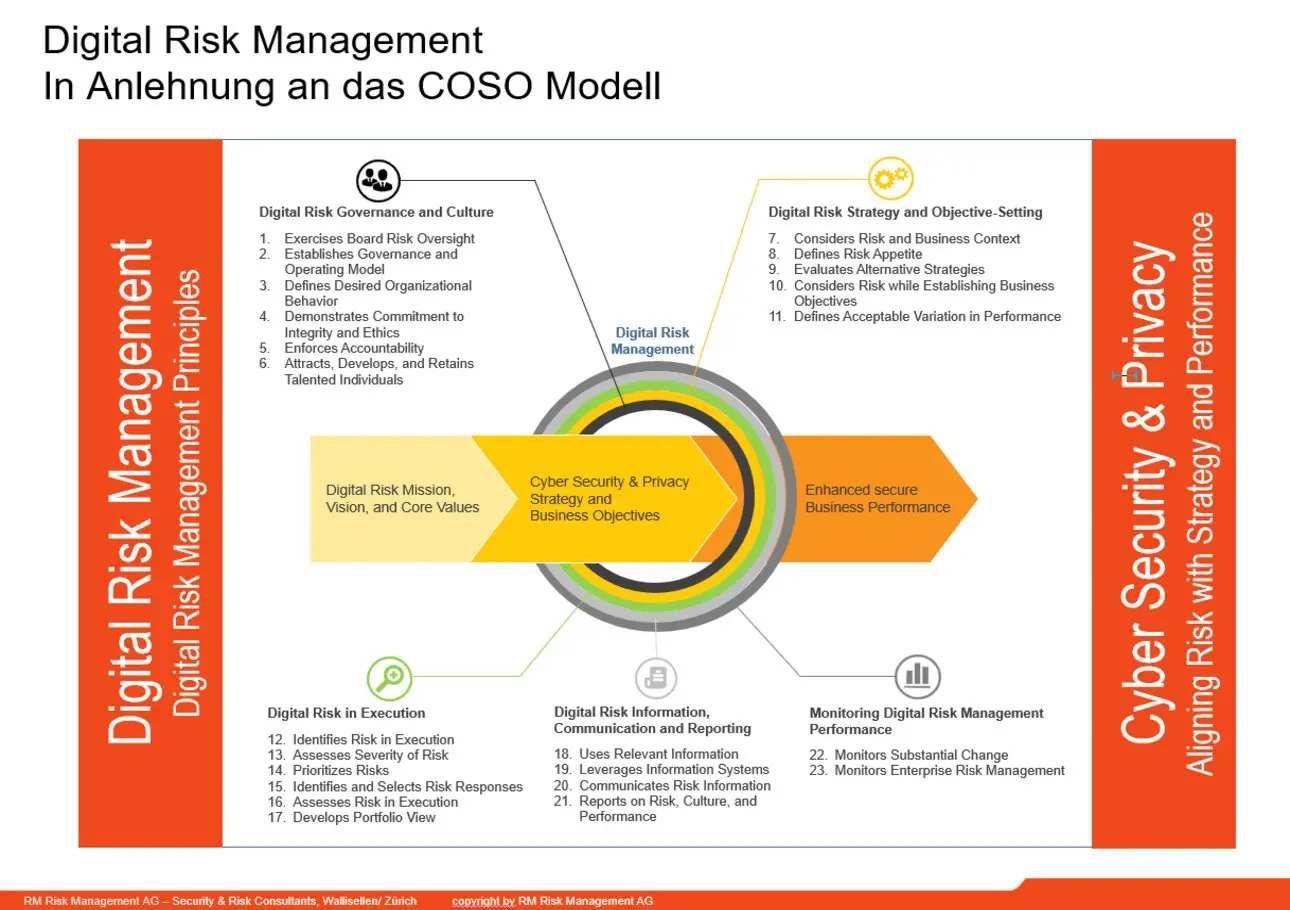

Digital Risk Management (DRM) ist die nächste Evolutionsstufe für Risiken in den Unternehmen und die Sicherheit, die sich zunehmend auf digitale Prozesse verlassen, um ihr Geschäft zu betreiben. Digital Risk Management kann mit den folgenden Aspekten (A)-(E) beschrieben werden:

- (A) Geschäfts- und C-Suite Problem

Digitales Risiko ist ein Risiko, das mit digitalen Geschäftsprozessen verbunden ist. Digitales Risiko ist ein Geschäftsproblem, nicht nur ein technologisches Problem. Branchenführer stellen fest, dass das digitale Risikomanagement eher der C-Suite als der IT gehören muss (die sogenannte „C-Suite“ beschreibt die oberste Hierarchie-Ebene eines Unternehmens. Das „C” steht für „Chief“ und nimmt damit Bezug auf internationale Stellenbezeichnungen von Führungspersonen. In diesem Kontext wohl am bekanntesten ist der CEO, der Chief Executive Officer). - (B) Quantifizierung der digitalen Risiken

DRM definiert eine Grundlage für das Management digitaler Risiken in verschiedenen Geschäftsfunktionen (Geschäftsbereiche, IT, Sicherheit), indem es sich auf die Quantifizierung der Geschäftsauswirkungen digitaler Risiken stützt. - (C) Geschäftsdefinierte Risiko-Balance

DRM ermöglicht es Geschäftsführern und ihren Organisationen, das digitale Risikoprofil ihres Geschäfts aus betrieblicher Sicht zu verstehen und sie mit Wissen und Entscheidungen auszustatten, der es ihnen ermöglicht, die Notwendigkeit zum Schutz ihrer Organisation mit der Notwendigkeit zur Führung des Geschäfts in Einklang zu bringen. - (D) Digital Resilience (Digitale Widerstandsfähigkeit)

Das ultimative Ziel des digitalen Risikomanagements ist der Aufbau einer digitalen Resilienz, bei der die Systeme und Operationen eines Unternehmens darauf ausgelegt sind, digitale Bedrohungen zu erkennen und auf Ereignisse zu reagieren, um Geschäftsunterbrechungen und finanzielle Verluste zu minimieren. - (E) Digital Risk Officer

Die Rolle eines Digital Risk Officer (DRO) entsteht in zukunftsorientierten Organisationen. DROs erfordern eine Mischung aus Geschäftssinn und Verständnis mit ausreichendem technischem Wissen, um Empfehlungen für die angemessene Berücksichtigung des digitalen Geschäftsrisikos zu bewerten und zu geben.

Digital Risk Management nicht nur eine IT-Frage, sondern eine essenzielle Unternehmensstrategie

Digital Risk Management verbindet Unternehmensstrategie, technische und betrieblichen Aspekte sowie die Unternehmenskultur. Das Ziel ist, digitale Risiken neu aus einer ganzheitlichen, unternehmerischen Sicht zu beurteilen und mit geeigneten Massnahmen die digitale Widerstandsfähigkeit (Digital Resilience) des Unternehmens im digitalen Geschäft unter erhöhtem Wettbewerbsdruck zu erhöhen.

Die Digitalisierung ist ein globaler Trend. Sie verändert die Organisation in den Unternehmen und den Geschäftsprozessen, verdrängt langjährige Geschäftsmodelle und prägt die Art und Weise, wie Innovationen in Unternehmen begegnet wird. Die digitale Transformation führt aber auch zu neuen Risiken, die weit über die traditionell bekannten Risiken bei den bisherigen IT-Systemen und Applikationen hinausgehen. Betrachtet man die Entwicklung, dass fast alle Unternehmen Informations- und Kommunikationstechnologie, das heisst digitale Medien für ihr tägliches Geschäft nutzen, so sollte ein ICT Risk Management bzw. Digital Risk Management etabliert werden.

Damit stellt das ICT Risikomanagement bzw. das Digital Risk Management (DRM) einen wichtigen Teilaspekt im umfassenden Risikomanagement (Enterprise Risk Management) dar. Das Digital Risk Management muss in bestehende Prozesse z. B. dem IT Sicherheitsmanagement oder der IT-Strategie, eingegliedert und angepasst werden.

Das Digital Risk Management durchläuft folgenden Prozesskreislauf:

- Risikoidentifikation

- Risikoanalyse

- Risikobewertung

- Risikobehandlung

- Risikoüberwachung.

Verantwortet wird dies von einem Digital Risk Officer (DRO). Die Ergebnisse des Digital Risk Management Prozesses werden den Verantwortlichen im Unternehmen zur Verfügung gestellt, um entsprechende digitale Massnahmen in der Sicherheit zu ergreifen.

Digital Risk Management Fachbroschüren

Fragen

Ihre Fragen werden durch unsere Experten & Berater für Digital Risk Management gerne beantwortet.

Sie haben ein Anliegen oder suchen fachliche Unterstützung bei der Umsetzung des Digital Risk Managements? Gerne helfen wir weiter.

Newsletter

Neuigkeiten nicht verpassen

Digital Risk Management - 7 unerlässliche Praktiken

Führende Unternehmen mit Digital Risk Management arbeiten auf einen Zustand der digitalen Resilienz hin

Diese sieben Praktiken sind für das Erreichen der digitalen Resilienz unerlässlich

Unsere Erfahrung zeigt, dass führende Unternehmen mit Digital Risk Management auf einen Zustand der digitalen Resilienz hinarbeiten, in dem sie ihre Geschäftsprozesse und ihre Informationstechnologie-Systeme entwerfen, um den Schutz Business-kritischer Informationen zu erleichtern und starke Cyberabwehr und effektive Pläne zur Reaktion auf Cyberangriffe zu implementieren. Die folgenden sieben Praktiken sind für das Erreichen der digitalen Resilienz unerlässlich:

- Einbeziehung von Cybersicherheit in Management- und Governance-Prozesse: Das Cyber-Risiko ist ein komplexes, nicht finanzielles Problem, das den Unternehmenswert und den Markenwert eines Unternehmens untergraben kann. Aus diesem Grund müssen Unternehmen Cybersicherheitsmassnahmen in alltägliche Geschäftsprozesse integrieren und Cybersicherheit bei wichtigen Entscheidungen berücksichtigen.

- Priorisieren Sie Informationsressourcen und damit verbundene Risiken: In vielen Unternehmen sind bis zu 50 Prozent der Informationsressourcen nicht geschäftskritisch. Unternehmen sollten eine Bestandsaufnahme ihres Informationsvermögens vornehmen, die Cyber-Risiken, mit denen sie konfrontiert sind, bewerten und ihre Dringlichkeit einschätzen und ihre Cybersicherheitsmassnahmen darauf ausrichten, die Risiken für wichtige Vermögenswerte zu mindern. Dies kann ihnen helfen, ihre Ausgaben für Cybersicherheit um bis zu 20 Prozent zu reduzieren.

- Stärkung des Cyber-Sicherheitsschutzes für wichtige Vermögenswerte: Die Anwendung der gleichen Cybersicherheitskontrollen auf alle Assets verursacht zusätzlichen Aufwand. Wichtige Vermögenswerte sollten stärker geschützt werden als weniger wichtige. Die Steuerelemente sollten über typische Optionen wie Verschlüsselung hinausgehen und Authentifizierung, Zugriffsrechte, Schutz vor Datenverlust, Verwaltung digitaler Rechte, Angriffserkennung und Patching umfassen.

- Engagieren Sie alle Mitarbeiter: Jeder Mitarbeiter spielt eine Rolle beim Schutz des Unternehmens durch Praktiken wie den Austausch sensibler Informationen über sichere Kanäle statt über weniger sichere Kanäle wie E-Mail. Phishing-Kampagnen, Cybersicherheitsübungen und andere Massnahmen werden dazu beitragen, die Mitarbeiter auf die Cyber-Risiken, die sie möglicherweise verursachen, aufmerksam zu machen und sie zu mindern.

- Sicherheitsfunktionen in IT-Systemen implementieren: Unternehmen sollten starke Cybersicherheitskontrollen in den Kern ihrer IT-Systeme einbauen, genauso wie eine Fundament vor dem Aufbau eines Hauses gelegt werden muss. Interne Softwareingenieure sollten über die Tools verfügen, die sie benötigen, um Anwendungen zu entwickeln, die für Hacker weniger anfällig sind. Unternehmen sollten IT-Systeme auch so konfigurieren, dass sie weniger Cyber-Risiken ausgesetzt sind.

- Verwenden Sie "aktive Verteidigung", um den Angreifern einen Schritt voraus zu sein: Früher oder später wird jedes Unternehmen von Hackern angegriffen. Unternehmen können Hacker effektiver durchkreuzen, wenn sie verstehen, wie sie sich verhalten. Führende Unternehmen verwenden Big-Data Analysen, um Signale zu identifizieren, die auf einen bevorstehenden Angriff hindeuten könnten, z. B. Versuche, sich an ungewöhnlichen Orten in Netzwerke einzuloggen. Sie halten ausserdem aktuelle Informationen über die Fähigkeiten und Absichten von Cyberkriminellen bereit - und manchmal sogar ihre Identitäten.

- Planen und testen Sie Antworten auf Cybersicherheitsvorfälle: Da Unternehmen wissen, dass es zu Cyberangriffen kommen wird, sollten Unternehmen Abwehr- bzw. Notfallpläne aufsetzen. Sobald ihre Abwehr- bzw. Notfallpläne vorliegen, sollten Unternehmen sie regelmässig in simulierten Cyberangriffen auf die Probe stellen. Die Praxis und unsere Erfahrungen zeigen, dass realistische Simulationen die digitale Belastbarkeit erhöhen.

Hertistrasse 25

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

Leistungsbereiche

YouTube Kanal

Expertise

Seit 1988 produktunabhängige und neutrale Resilienz-Management & GRC Beratung.

Folgen Sie uns: