Login

Login

ISO 27001 Beratung / Coaching Schweiz | Bis zur Zertifizierungsreife

Die ISO 27001-Zertifizierung ist der internationale Standard für Informationssicherheits-Managementsysteme (ISMS). Sie hilft Unternehmen, ihre Daten, IT-Systeme und Prozesse vor Cyber-Bedrohungen zu schützen und gesetzliche Anforderungen wie DSGVO oder NIS2 zu erfüllen. Der Weg zur Zertifizierung kann komplex erscheinen – aber mit einer strukturierten Schritt-für-Schritt-Beratung wird der Prozess effizient und zielgerichtet umgesetzt. Hier sind die entscheidenden Schritte, die wir gemeinsam mit Ihnen gehen, um Ihr Unternehmen ISO 27001-zertifiziert zu machen.

Schritt 1: Erstgespräch & IST-Analyse

Bevor wir loslegen, klären wir gemeinsam:

- Wo steht Ihr Unternehmen aktuell? Gibt es bereits Sicherheitsmaßnahmen oder ein bestehendes ISMS?

- Welche Ziele verfolgen Sie mit der ISO 27001-Zertifizierung? Geht es um Compliance, Risikominimierung oder Kundenanforderungen?

- Welche IT-Systeme, Prozesse und Daten müssen geschützt werden?

Ergebnis: Ein klares Bild über den aktuellen Sicherheitsstatus und die Anforderungen Ihres Unternehmens.

Tipp: Ein ISO-Check kann helfen, Schwachstellen frühzeitig zu erkennen.

Schritt 2: GAP-Analyse und Maßnahmenplan

In der GAP-Analyse vergleichen wir den IST-Zustand mit den ISO 27001-Anforderungen und identifizieren Lücken:

- Welche Sicherheitsmassnahmen fehlen noch?

- Welche Prozesse müssen angepasst werden?

- Welche Dokumentationen sind erforderlich?

Ergebnis: Ein detaillierter Massnahmenplan, der alle Schritte zur Zertifizierung definiert.

Tipp: Die GAP-Analyse spart Zeit, da sie den Fokus auf die wichtigsten Verbesserungen legt.

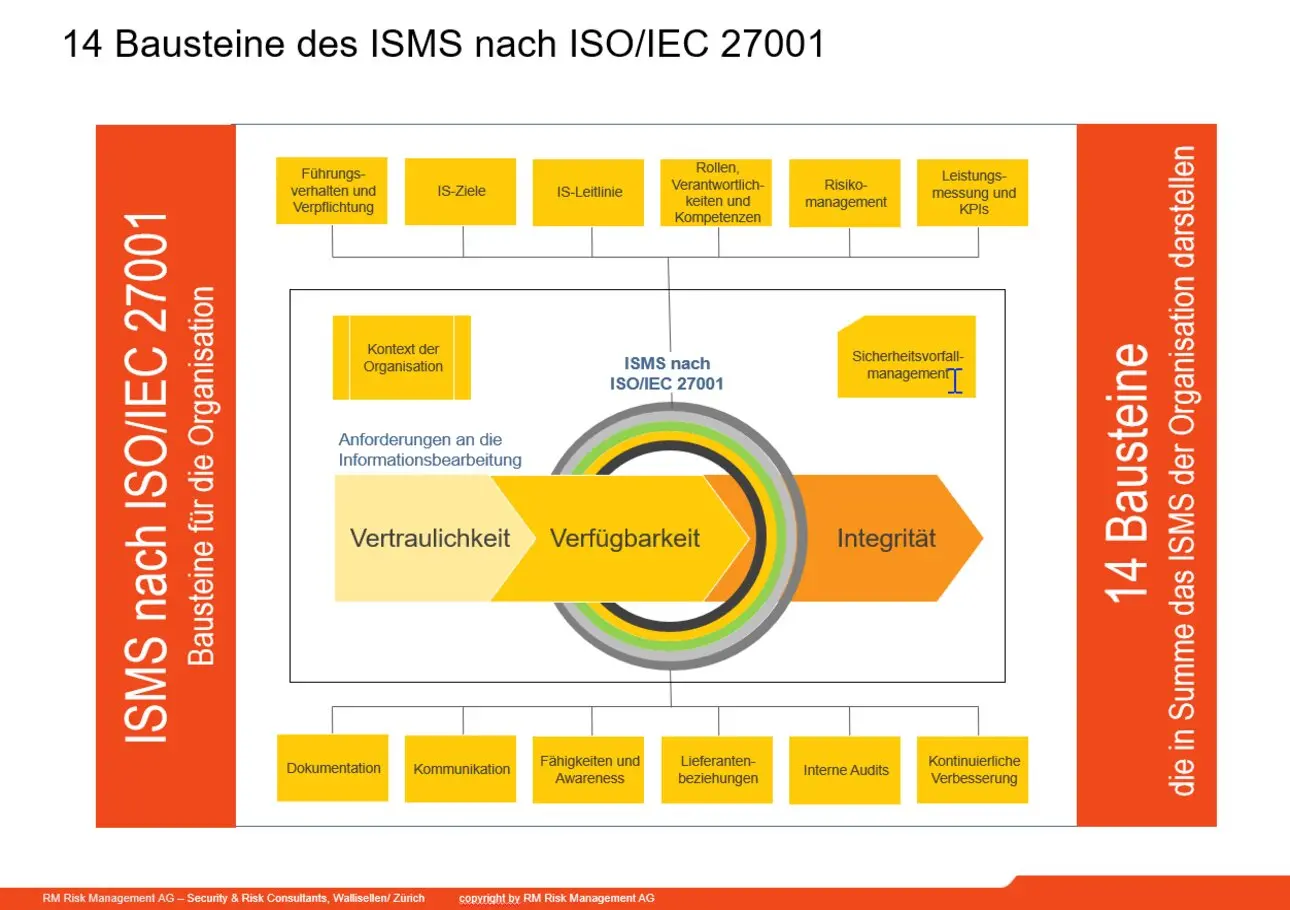

Schritt 3: Aufbau des ISMS (Informationssicherheits-Managementsystems)

Ein funktionierendes ISMS ist die Grundlage der ISO 27001-Zertifizierung. Wir helfen Ihnen, ein effizientes und praxisnahes ISMS aufzubauen, das Ihr Unternehmen wirklich schützt.

Schritte beim ISMS-Aufbau:

- Definition der Sicherheitsrichtlinien und ISMS-Ziele

- Erstellung eines Risikomanagement-Prozesses

- Einführung eines Zugriffs- und Berechtigungsmanagements

- Festlegung von Backup-, Notfall- und Incident Response-Plänen

- Schulung der Mitarbeiter im sicheren Umgang mit Daten

Tipp: Ein schlankes ISMS spart Zeit und Kosten – es geht nicht um Bürokratie, sondern um praktikable Sicherheitsmaßnahmen.

Schritt 4: Risikobewertung und Maßnahmenumsetzung

Die Risikobewertung (Risk Assessment) ist ein zentraler Bestandteil der ISO 27001. Hier analysieren wir:

- Welche Risiken gibt es? (z. B. Cyberangriffe, Datenlecks, Systemausfälle)

- Wie kritisch sind diese Risiken?

- Welche Maßnahmen reduzieren die Risiken effektiv?

Ergebnis: Ein Risikobehandlungsplan, der zeigt, wie Ihr Unternehmen Bedrohungen aktiv minimiert.

Tipp: Nutzen Sie standardisierte Risikomethoden (z. B. ISO 27005 oder BSI-Grundschutz) für eine effiziente Bewertung.

Schritt 5: Technische und organisatorische Maßnahmen umsetzen

Jetzt wird es praktisch: Die definierten Massnahmen werden umgesetzt. Dazu gehören u. a.:

- Einführung von Firewalls, Antiviren-Software & Netzwerksicherheit

- Starke Passwort- & Zugriffskontrollen (MFA, Zero Trust)

- Regelmässige Backups & Notfallstrategien

- Dokumentation von Sicherheitsrichtlinien & Prozessen

- Erstellung eines Business Continuity Plans (BCP)

Ergebnis: Ihr Unternehmen ist nicht nur sicherer, sondern erfüllt auch die ISO 27001-Anforderungen.

Tipp: Automatisierte Sicherheitslösungen erleichtern die laufende Überwachung.

Schritt 6: ISMS-Dokumentation erstellen

Die ISO 27001 fordert eine detaillierte Dokumentation, die zeigt, wie Ihr Unternehmen mit Sicherheitsrisiken umgeht. Wir helfen Ihnen, alle notwendigen Nachweise zu erstellen, darunter:

- Informationssicherheitsrichtlinie

- Risiko- und Maßnahmenplan

- Zugriffs- und Berechtigungsmanagement

- Datenschutz- und Compliance-Dokumente

- Mitarbeiter-Sicherheitsleitfaden

Ergebnis: Eine vollständige und revisionssichere ISO 27001-Dokumentation.

Tipp: Nutzen Sie Vorlagen und Tools, um den Dokumentationsaufwand zu reduzieren.

Schritt 7: Interne Audits und Vorbereitung auf das externe Zertifizierungsaudit

Jetzt prüfen wir, ob Ihr Unternehmen ISO 27001-ready ist:

- Durchführung eines internen Audits zur Schwachstellenanalyse

- Korrektur offener Punkte und Optimierung der Massnahmen

- Durchführung von Mitarbeiter-Trainings zur Audit-Vorbereitung

Ergebnis: Ihr Unternehmen ist optimal auf das externe Audit vorbereitet.

Tipp: Simulationen von Audit-Interviews helfen, Unsicherheiten bei der Zertifizierungsprüfung zu vermeiden.

Schritt 8: Externes Audit und ISO 27001-Zertifizierung erhalten

Der finale Schritt ist das Audit durch eine akkreditierte Zertifizierungsstelle. Der Prozess läuft in zwei Phasen ab:

- Dokumentenprüfung – Sind alle ISMS-Dokumente vollständig?

- Prüfung vor Ort – Funktioniert das ISMS in der Praxis?

Ergebnis: Wenn alle Anforderungen erfüllt sind, erhalten Sie die ISO 27001-Zertifizierung!

Tipp: Nach der Zertifizierung sollte das ISMS kontinuierlich überwacht und optimiert werden.

Informationssicherheit Fachbroschüren

Fragen

Ihre Fragen werden durch unsere Experten & Berater für die Begleitung der Unternehmen bis zur ISO 27001 Zertifizierungsreife gerne beantwortet.

Sie haben ein Anliegen oder suchen fachliche Unterstützung / Beratung oder Coaching ISO 27001 bis zur ISO 27001 Zertifizierungsreife? Gerne helfen wir weiter.

Newsletter

Neuigkeiten nicht verpassen

Hertistrasse 25

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

Leistungsbereiche

YouTube Kanal

Expertise

Seit 1988 produktunabhängige und neutrale Resilienz-Management & GRC Beratung.

Folgen Sie uns: