Login

Login

Cyber Security Konzept Beratung Schweiz | Schutz vor Cyberangriffen

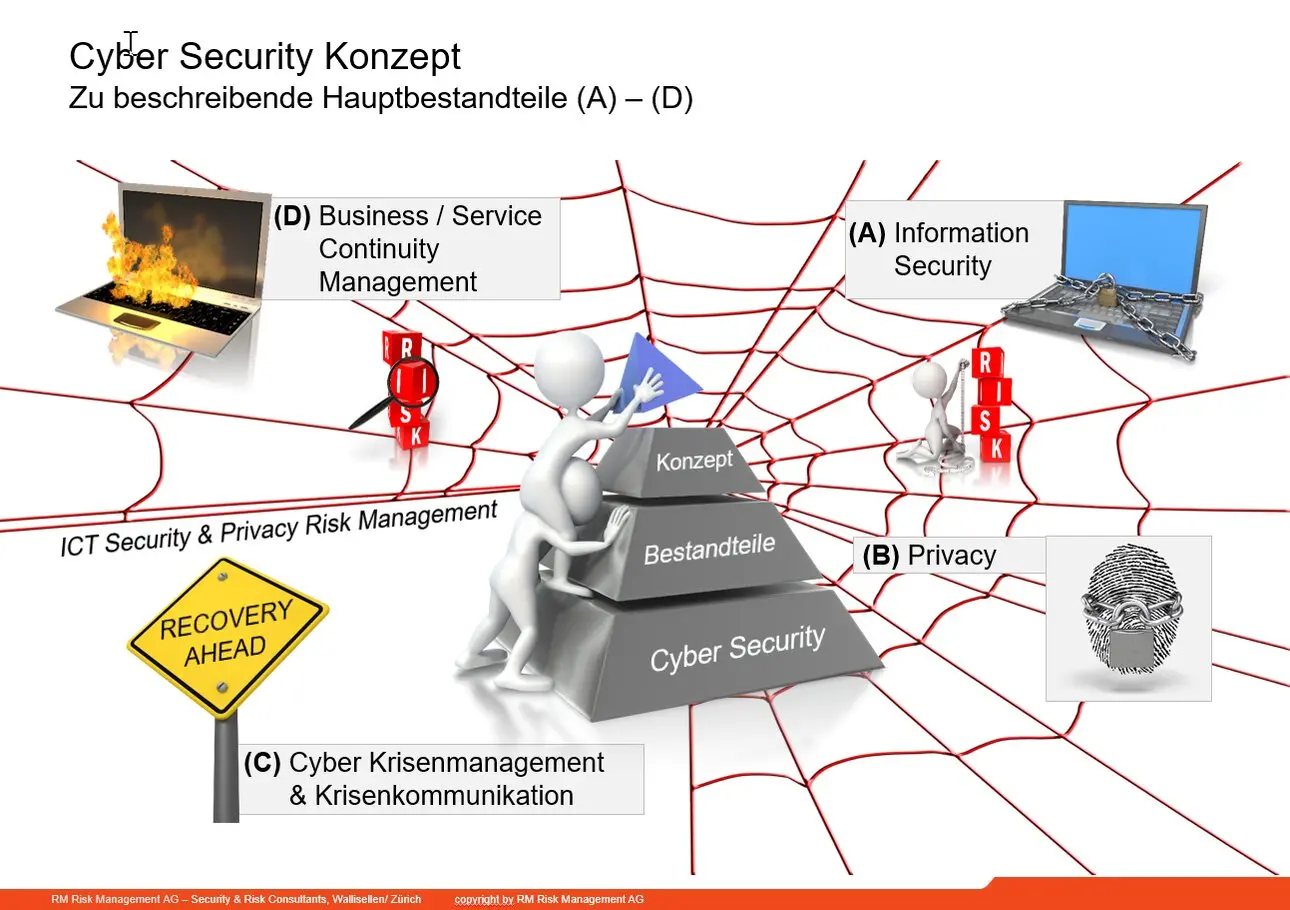

Cyberangriffe sind eine der grössten Bedrohungen für Unternehmen jeder Grösse. Ob Phishing, Ransomware, Datenlecks oder Systemausfälle – ohne ein durchdachtes Cyber Security Konzept ist Ihr Unternehmen potenziellen Gefahren schutzlos ausgeliefert. Ein strukturiertes Cyber Security Konzept hilft, Schwachstellen zu identifizieren, Bedrohungen abzuwehren und IT-Systeme nachhaltig zu schützen. Hier erfahren Sie Schritt für Schritt, wie Sie ein effektives Sicherheitskonzept für Ihr Unternehmen entwickeln.

Schritt 1: IT-Risiken und Schwachstellen analysieren

Bevor Sie Schutzmassnahmen ergreifen, müssen Sie wissen, welche Gefahren existieren und wo Ihr Unternehmen verwundbar ist.

Wichtige Fragen zur Risikoanalyse:

- Welche sensiblen Daten und Systeme müssen besonders geschützt werden?

- Welche Cyberbedrohungen sind für Ihr Unternehmen relevant? (z. B. Phishing, Ransomware, DDoS-Attacken)

- Wo gibt es Schwachstellen in der bestehenden IT-Infrastruktur?

- Wie gut sind Ihre aktuellen Sicherheitsmassnahmen?

Tipp: Führen Sie regelmässige Penetrationstests und Schwachstellen-Scans durch, um Sicherheitslücken frühzeitig zu erkennen.

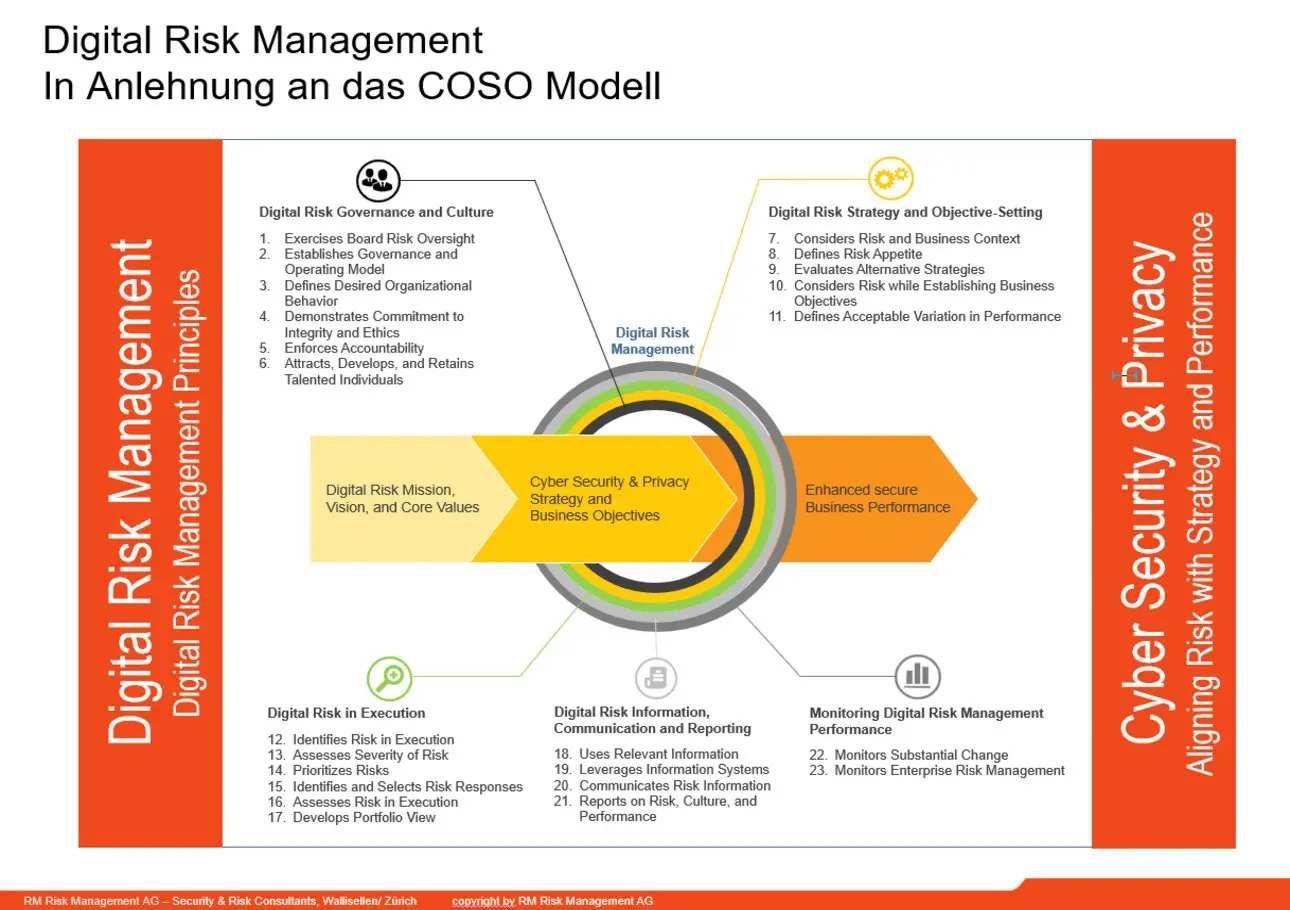

Schritt 2: Sicherheitsrichtlinien & Cyber Security Strategie definieren

Basierend auf der Risikoanalyse sollten Sie klare Sicherheitsrichtlinien und Standards für Ihr Unternehmen festlegen.

Wichtige Maßnahmen:

- Erstellung einer IT-Sicherheitsrichtlinie mit klaren Vorgaben für den Umgang mit Daten und IT-Systemen

- Einführung eines Zugriffsmanagements (z. B. wer darf auf welche Daten und Systeme zugreifen?)

- Definition einer Passwortrichtlinie (z. B. Nutzung von Passwort-Managern, Zwei-Faktor-Authentifizierung)

- Nutzung eines Zero-Trust-Ansatzes, bei dem jedes Gerät und jeder Benutzer authentifiziert werden muss

Tipp: Orientieren Sie sich an anerkannten Sicherheitsstandards wie ISO 27001 oder NIST Cyber Security Framework, um Best Practices umzusetzen.

Schritt 3: Technische Schutzmassnahmen implementieren

Ohne die richtigen Technologien bleibt Ihre IT-Infrastruktur verwundbar. Setzen Sie auf mehrschichtige Sicherheitslösungen, um Ihr Unternehmen bestmöglich abzusichern.

Wichtige Cyber Security Massnahmen:

- Firewalls & Intrusion Detection Systeme (IDS) zur Überwachung des Netzwerkverkehrs

- Antivirus- und Anti-Malware-Software für Endgeräte und Server

- Regelmässige Software- und Sicherheitsupdates zur Schliessung von Sicherheitslücken

- Einsatz von Verschlüsselungstechnologien für Daten in Ruhe und in Bewegung

- Backup-Strategie mit regelmässigen Datensicherungen auf externen oder Cloud-Speichern

- Zugriffsrechte minimieren (Prinzip der geringsten Rechte: Mitarbeiter erhalten nur Zugriff auf das, was sie wirklich brauchen)

Tipp: Automatisierte Sicherheitslösungen helfen, Angriffe in Echtzeit zu erkennen und Bedrohungen zu blockieren.

Schritt 4: Mitarbeiter sensibilisieren & schulen

Technische Massnahmen allein reichen nicht aus – der Mensch ist oft das schwächste Glied in der Sicherheitskette. Daher ist regelmässige Awareness-Schulung für Mitarbeiter essenziell.

Wichtige Schulungsthemen:

- Phishing erkennen – Wie man betrügerische E-Mails und Links identifiziert

- Sicherer Umgang mit Passwörtern – Warum starke Passwörter wichtig sind

- Social Engineering Abwehr – Wie Hacker versuchen, Mitarbeiter zu manipulieren

- Umgang mit sensiblen Daten – Was erlaubt ist und was nicht

Tipp: Nutzen Sie Phishing-Simulationen, um Mitarbeiter für reale Bedrohungsszenarien zu sensibilisieren.

Schritt 5: IT Notfallmanagement & Incident Response Plan entwickeln

Ein gutes Cyber Security Konzept beinhaltet auch einen Plan für den Ernstfall. Falls ein Angriff erfolgreich ist, müssen Sie schnell und effektiv reagieren können.

Wichtige Bestandteile eines Incident Response Plans:

- Notfallkontakte und Verantwortlichkeiten klar definieren

- Schritt-für-Schritt-Anleitung für den Umgang mit Sicherheitsvorfällen

- Protokollierung und forensische Analyse von Angriffen

- Kommunikationsplan für Kunden, Partner und Behörden

- Regelmässige Tests und Simulationen von Cyberangriffen

Tipp: Nutzen Sie Cyber-Versicherungen, um finanzielle Risiken von Cyberangriffen abzusichern.

Schritt 6: Kontinuierliche Überwachung & Optimierung

Cyber-Bedrohungen entwickeln sich ständig weiter – Ihr Cyber Security Konzept muss das auch tun!

Wichtige Massnahmen zur kontinuierlichen Sicherheit:

- Regelmässige Sicherheits-Audits & Schwachstellenanalysen durchführen

- Mitarbeiterschulungen mindestens einmal pro Jahr wiederholen

- SIEM-Systeme (Security Information and Event Management) nutzen, um Bedrohungen in Echtzeit zu erkennen

- Security-Patches und Updates immer zeitnah installieren

Tipp: Arbeiten Sie mit Managed Security Services oder einem Security Operations Center (SOC), um Bedrohungen frühzeitig zu identifizieren und zu bekämpfen.

Cyber Security Fachbroschüren

Fragen

Ihre Fragen werden durch unsere Experten & Berater für Cyber Security Konzepte gerne beantwortet.

Sie haben ein Anliegen oder suchen fachliche Unterstützung bei der Erarbeitung eines Cyber Security Konzepts? Gerne helfen wir weiter.

Newsletter

Neuigkeiten nicht verpassen

Cyber Security & Cyber Defence

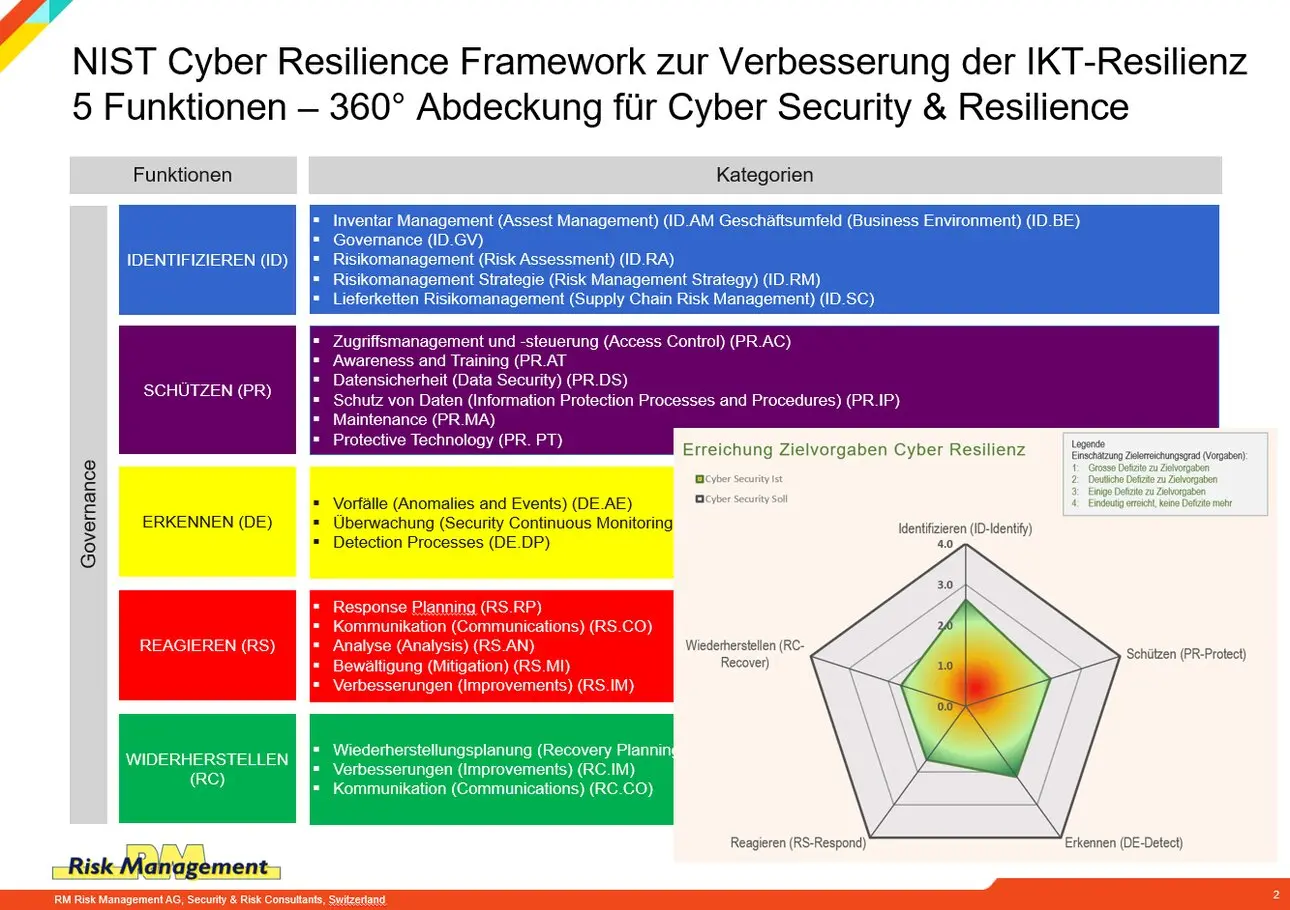

NIST Cyber Resilience Framework definiert umfassend die systematischen Schritte im Umgang mit Cyberrisiken.

Welche Inhalte soll ein Risikomanagement Konzept beschreiben?

NIST Cyber Security Framework sind Richtlinien zur Minderung organisatorischer Cybersicherheitsrisiken, die vom US National Institute of Standards and Technology auf der Grundlage bestehender Standards, Richtlinien und Sicherheitspraktiken veröffentlicht wurden.

Das Cybersicherheits-Framework besteht aus drei Hauptkomponenten:

- dem Kern,

- den Implementierungsebenen

- und den Profilen.

Der Framework "Kern" bietet eine Reihe gewünschter Cybersicherheitsaktivitäten und -ergebnisse in einer leicht verständlichen Sprache. Der Kern leitet Organisationen bei der Verwaltung und Reduzierung ihrer Cybersicherheitsrisiken auf eine Weise an, die die bestehenden Cybersicherheits- und Risikomanagementprozesse einer Organisation ergänzt.

Die Framework "Implementierungsstufen" unterstützen Organisationen, indem sie Kontext dazu liefern, wie eine Organisation das Cybersicherheitsrisikomanagement sieht. Die Stufen leiten Unternehmen an, das angemessene Mass an Strenge für ihr Cybersicherheitsprogramm zu berücksichtigen, und werden häufig als Kommunikationsinstrument verwendet, um Risikobereitschaft, Missionspriorität und Budget zu besprechen.

Framework "Profile" sind die einzigartige Ausrichtung einer Organisation ihrer organisatorischen Anforderungen und Ziele, Risikobereitschaft und Ressourcen an den gewünschten Ergebnissen des Framework Kerns. Profile werden hauptsächlich verwendet, um Möglichkeiten zur Verbesserung der Cybersicherheit in einem Unternehmen zu identifizieren und zu priorisieren.

Hertistrasse 25

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

Leistungsbereiche

YouTube Kanal

Expertise

Seit 1988 produktunabhängige und neutrale Resilienz-Management & GRC Beratung.

Folgen Sie uns: