Login

Login

Cyber Security & Informationssicherheit Beratung Schweiz | Praxisnah & effektiv

Stellen Sie sich vor, Ihr Unternehmen ist eine Festung. Ihre Daten, Systeme und Mitarbeiter sind das wertvollste Gut – doch draussen lauern unsichtbare Bedrohungen. Hacker, Ransomware, Datenlecks und Cyberangriffe warten nur auf eine Schwachstelle, um einzudringen. Jeder Tag ohne eine starke Cyber Security Strategie erhöht das Risiko, Opfer eines Angriffs zu werden. Doch die gute Nachricht ist: Sie haben die Kontrolle! Mit diesen 8 entscheidenden Schritten bauen Sie eine undurchdringliche Verteidigung für Ihr Unternehmen auf – sicher, nachhaltig und vorausschauend.

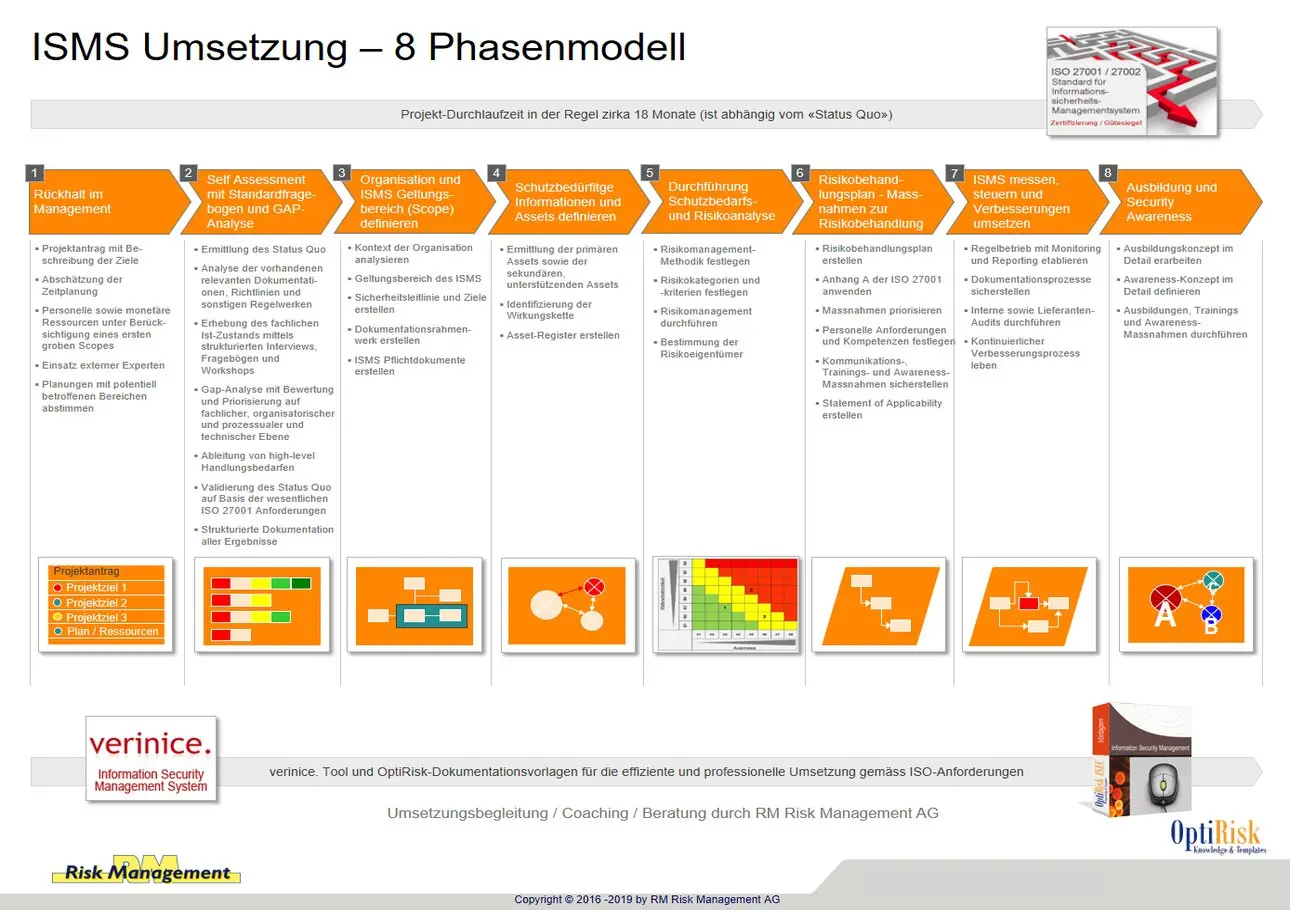

Informationssicherheit schlank und effizient: In 8 Schritten zur sicheren IT!

Aufgrund unserer Erfahrung als Experte und Berater für Informationssicherheit empfehlen wir folgendes Umsetzungsvorgehen:

1. Rückhalt im Management

- Projektantrag mit Beschreibung

- Abschätzung der Zeitplanung

- Personelle sowie monetäre Ressourcen unter Berücksichtigung eines ersten groben Scopes

- Einsatz externer Experten

- Planungen mit potentiell betroffenen Bereichen abstimmen

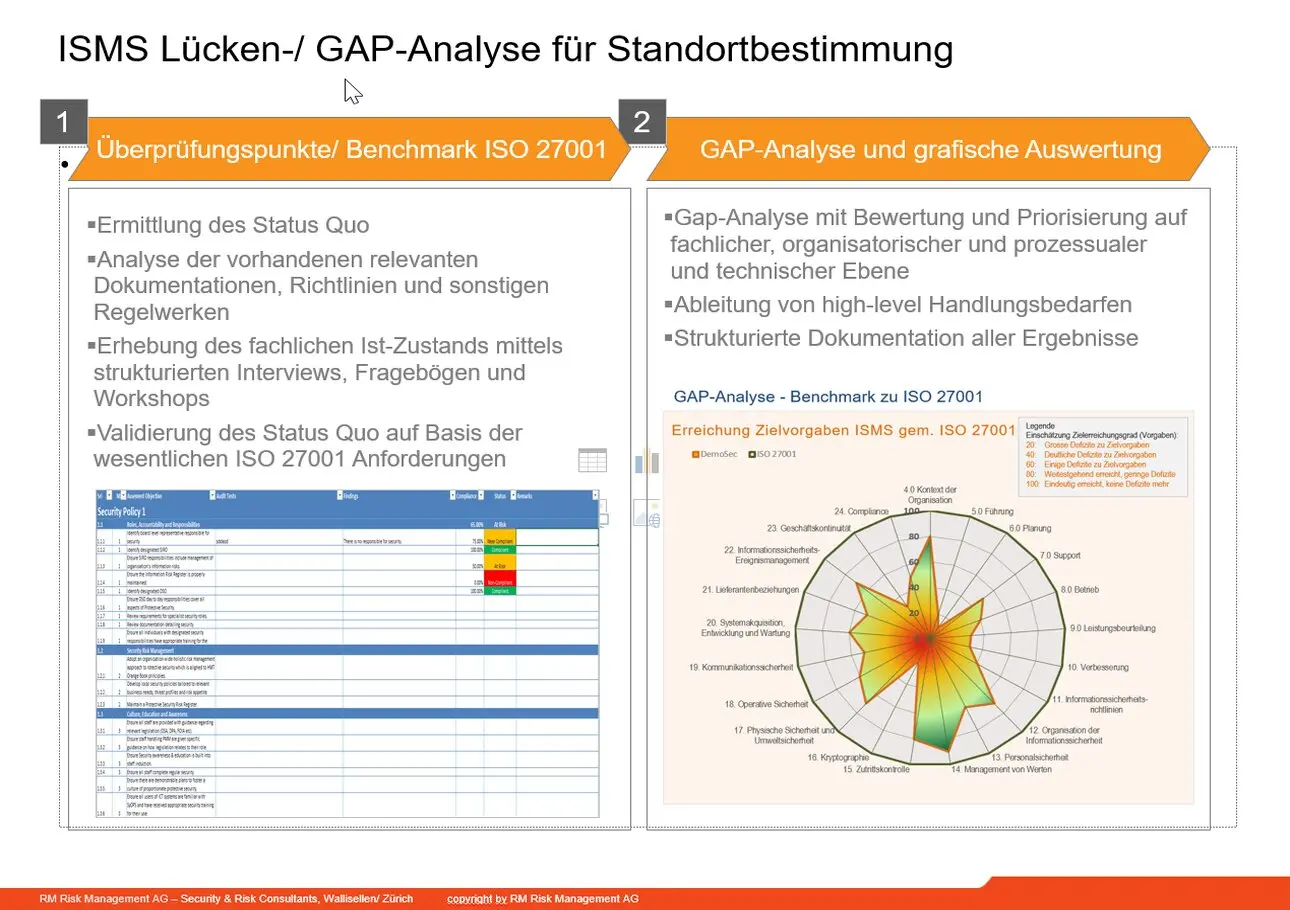

2. Self Assessment mit Standardfragebogen und GAP-Analyse

- Ermittlung des Status Ouo

- Analyse der vorhandenen relevanten Dokumentationen, Richtlinien und sonstigen Regelwerken

- Erhebung des fachlichen Ist-Zustands mittels strukturierten Interviews, Fragebögen und Workshops

- Gap-Analyse mit Bewertung und Priorisierung auf fachlicher, organisatorischer und prozessualer und technischer Ebene

- Ableitung von high-level Handlungsbedarfen

- Validierung des Status Ouo auf Basis der wesentlichen ISO 27001 Anforderungen

- Strukturierte Dokumentation aller Ergebnisse

3. Organisation und Geltungsbereich definieren

- Kontext der Organisation

- Geltungsbereich definieren

- Sicherheitsleitlinie und Ziele erstellen

- Dokumentationsrahmenwerk erstellen

- ISMS Pflichtdokumente erstellen

4. Schutzbedürftige Informationen und Assets definieren

- Ermittlung der primären Assets sowie der sekundären, unterstützenden Assets

- Identifizierung der Wirkungskette

- Register erstellen

5. Durchführung Schutzbedarfs- und Risikoanalyse

- Risikomanagement Methodik festlegen

- Risikokategorien und -kriterien festlegen

- Risikomanagement durchführen

- Bestimmung der Risikoeigentümer

6. Risikobehandlungsplan - Massnahmen zur Risikobehandlung

- Risikobehandlungsplan erstellen

- Anhang der ISO 27001 anwenden

- Massnahmen priorisieren

- Personelle Anforderungen und Kompetenzen festlegen

- Kommunikations-, Trainings- und Awareness Massnahmen sicherstellen

- Statement of Applicability erstellen

Informationssicherheit Fachbroschüren

7. Messen, Steuern und Verbesserungen umsetzen

- Regelbetrieb mit Monitoring und Reporting etablieren

- Dokumentationsprozesse sicherstellen

- Interne sowie Lieferanten-Audits durchführen

- Kontinuierlicher Verbesserungsprozess leben

8. Ausbildung und Security Awareness

- Ausbildungskonzept im Detail erarbeiten

- Awareness-Konzept im Detail definieren

- Ausbildungen, Trainings und Awareness-Massnahmen durchführen

IT Notfallmanagement: Smarte

Tools und Vorlagen für die Umsetzung

So bewerten Sie Risiken der Informationssicherheit

Fragen

Ihre Fragen werden durch unsere Experten & Berater für Cyber Security / Informationssicherheit gerne beantwortet.

Sie haben ein Anliegen oder suchen fachliche Unterstützung zur Umsetzung der Cyber Security? Gerne helfen wir weiter.

Newsletter

Neuigkeiten nicht verpassen

Management der Informationssicherheit / ISO 27001

Der internationale Standard zum Management der Informationssicherheit.

Vertraulichkeit, Integrität und Verfügbarkeit von Information werden zum strategischen Erfolgsfaktor der Informationssicherheit

ISO/IEC 27001 ist der weltweit angewendete Standard für die Zertifizierung eines Informationssicherheits-Managementsystems. Dieses hat zum Ziel, die Informationen basierend auf einer Risikoanalyse der Business-Risiken bezüglich Vertraulichkeit, Integrität und Verfügbarkeit zu schützen.

ISO 27001-Anforderungen, welche beschrieben werden müssen:

4.1 Die Organisation und ihren Kontext verstehen

4.2 Verständnis der Bedürfnisse und Erwartungen interessierter Parteien

4.3 Festlegung des Geltungsbereichs des ISMS

4.4 Informationssicherheits-Managementsystem (ISMS)

5.1 Führung und Engagement

5.2 Informationssicherheitsrichtlinie

5.3 Organisatorische Rollen, Verantwortlichkeiten und Befugnisse

6.1 Maßnahmen zum Umgang mit Risiken und Chancen

6.2 Informationssicherheitsziele und Planung zu deren Erreichung

7.1 Ressourcen

7.2 Kompetenz

7.3 Bewusstsein

7.4 Kommunikation

7.5 Dokumentierte Informationen

8.1 Operative Planung und Steuerung

8.2 Risikobewertung der Informationssicherheit

8.3 Umgang mit Informationssicherheitsrisiken

9.1 Überwachung, Messung, Analyse und Bewertung

9.2 Internes Audit

9.3 Managementbewertung

10.1 Nichtkonformität und Korrekturmaßnahmen

10.2 Kontinuierliche Verbesserung

Kontrollen nach ISO 27001 Anhang A (müssen ebenfalls beschrieben werden)

A.5 Informationssicherheitsrichtlinien

A.6 Organisation der Informationssicherheit

A.7 Personalsicherheit

A.8 Vermögensverwaltung

A.9 Zugangskontrolle

A.10 Kryptografie

A.11 Physische und Umgebungssicherheit

A.12 Betriebssicherheit

A.13 Kommunikationssicherheit

A.14 Systemerwerb , Entwicklung und Wartung

A.15 Lieferantenbeziehungen

A.16 Management von Informationssicherheitsvorfällen

A.17 Informationssicherheitsaspekte des Notfallmanagements

A.18 Einhaltung

Hertistrasse 25

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

8304 Wallisellen / Zürich

Schweiz

Tel. +41 44 360 40 40

Leistungsbereiche

YouTube Kanal

Expertise

Seit 1988 produktunabhängige und neutrale Resilienz-Management & GRC Beratung.

Folgen Sie uns: